如何设置切断别人的网络

在当今数字化时代,网络已经成为我们生活中不可或缺的一部分。有时我们可能会遇到一些不法分子或者恶意行为者试图通过非法手段干扰我们的正常生活和工作。在这种情况下,我们需要学会如何保护自己的网络环境,确保自己的设备和数据安全。接下来,我将为您介绍几种方法来设置切断别人的网络。

我们需要了解什么是网络中断以及它的基本功能。网络中断是一种网络安全措施,用于防止未经授权的访问、攻击或数据泄露。这种措施通常包括限制网络连接、禁用远程访问和控制设备等。通过实施网络中断,我们可以有效地保护我们的个人隐私和数据安全,防止潜在的风险和威胁。

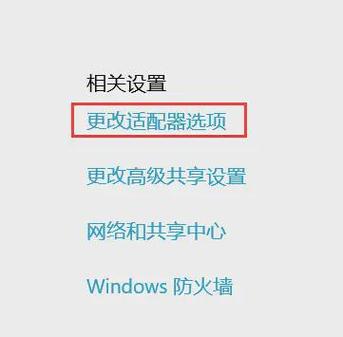

1. 使用网络防火墙

- 安装并配置网络防火墙。网络防火墙是阻止未经授权的网络访问和数据流的一种技术。要实现网络中断,您需要安装一个可靠的网络防火墙软件,并将其设置为只允许已知的、可信的和受信任的设备和应用程序进行通信。

- 设置网络防火墙规则。一旦网络防火墙被正确安装和配置,您需要设置一系列规则来限制对特定网络资源的访问。这些规则可以基于地理位置、IP地址、端口号或其他标准来定义。您可以使用网络防火墙的图形界面或命令行接口来创建和管理这些规则。

2. 使用路由器的MAC地址过滤

- 启用MAC地址过滤功能。许多现代路由器都配备了MAC地址过滤功能,这是一种基于MAC地址的网络访问控制机制。要实现网络中断,您可以在路由器的管理界面中启用MAC地址过滤功能,并将目标设备的MAC地址添加到白名单中。这样,只有白名单中的设备才能与路由器通信。

- 监控网络流量。启用MAC地址过滤后,您需要密切关注网络流量以确保没有未经授权的设备接入您的网络。您可以使用网络监控工具来跟踪网络流量并检测任何异常活动。如果发现任何可疑的设备或活动,您可以立即采取措施将其从网络中移除。

3. 使用虚拟私人网络

- 配置VPN服务器。VPN(虚拟私人网络)是一种加密技术,它可以将您的网络流量隐藏在一个安全的隧道中,从而保护您的隐私和数据安全。要实现网络中断,您需要配置一个VPN服务器来阻止未经授权的设备连接到您的网络。

- 配置VPN客户端。一旦VPN服务器被正确配置并启动,您需要为所有需要访问互联网的设备配置VPN客户端。这些客户端可以是笔记本电脑、智能手机或平板电脑等设备。您需要确保它们已经连接到正确的VPN服务器并遵循相关协议和政策。

4. 使用网络隔离

- 启用网络隔离功能。网络隔离是一种网络管理技术,它允许您将一个网络划分为不同的区域或分区,每个区域只能与特定的外部网络进行通信。要实现网络中断,您可以启用网络隔离功能并将目标设备或应用程序放置在不同的隔离区域中。

- 监控网络隔离效果。启用网络隔离后,您需要密切监控网络隔离的效果以确保没有未经授权的设备或应用程序访问其他区域。您可以通过查看网络流量日志、使用网络监控工具或手动检查来实现这一点。如果发现任何异常活动或未授权的通信,您可以立即采取措施将其从网络中移除。

5. 使用网络阻断

- 配置网络阻断策略。网络阻断是一种更为严格的网络安全措施,它要求所有尝试访问网络的资源都必须经过一系列的验证和授权过程。要实现网络中断,您可以配置一个复杂的网络阻断策略来限制对特定资源或服务的访问。

- 实施网络阻断策略。一旦网络阻断策略被正确配置并启动,您需要确保所有尝试访问网络的资源都必须遵循该策略的规定。这可能包括身份验证、权限检查、访问控制列表等步骤。您需要密切关注网络流量以确保没有未经授权的设备或应用程序尝试访问受限的资源。

6. 使用网络审查

- 配置网络审查工具。网络审查是一种网络安全措施,它要求所有尝试访问网络的资源都必须经过一系列的验证和授权过程。要实现网络中断,您可以配置一个强大的网络审查工具来监控和分析所有进出网络的流量和活动。

- 实施网络审查策略。一旦网络审查工具被正确配置并启动,您需要确保所有尝试访问网络的资源都必须遵循该策略的规定。这可能包括内容过滤、行为分析、异常检测等步骤。您需要密切关注网络流量以确保没有未经授权的设备或应用程序尝试访问受限的资源。

7. 使用网络监控

- 配置网络监控工具。网络监控是一种网络安全措施,它要求所有尝试访问网络的资源都必须经过一系列的验证和授权过程。要实现网络中断,您可以配置一个全面的网络监控系统来实时跟踪和分析所有进出网络的流量和活动。

- 实施网络监控策略。一旦网络监控系统被正确配置并启动,您需要确保所有尝试访问网络的资源都必须遵循该策略的规定。这可能包括实时警报、事件响应、数据备份等步骤。您需要密切关注网络流量以确保没有未经授权的设备或应用程序尝试访问受限的资源。

8. 注意事项与温馨提示:

- 在使用任何网络安全措施时,请确保您具备足够的专业知识和技术能力。如果您不确定如何操作某个工具或方法,建议您寻求专业人士的帮助或咨询相关机构的意见。他们可以为您提供更专业的指导和支持,帮助您顺利解决问题。

- 在进行网络中断时,请注意保护个人隐私和数据安全。不要随意泄露个人信息或上传敏感数据到不安全的网络环境中。同时,也要注意保持对设备和网络安全的关注和维护,避免因过度依赖网络安全措施而带来的潜在风险。

- 如果遇到无法解决的问题或遇到任何困难,请不要犹豫寻求专业人士的帮助或咨询相关机构的意见。他们可以为您提供更专业的指导和支持,帮助您顺利解决问题。

9. 总结与展望:

- 通过上述介绍,我们可以看到实现网络中断的方法多种多样,每种方法都有其独特的优势和适用场景。选择合适的方法取决于具体情况和个人偏好。无论是通过技术手段还是通过人为干预,我们都可以有效地保护自己的网络环境,确保自己的设备和数据安全。

- 展望:随着科技的发展和用户需求的多样化,未来可能会有更多创新的方法和技术出现。我们可以期待更加智能化、自动化的网络安全工具的出现,它们将能够更好地满足用户的需求和期望。同时,我们也需要注意保护个人隐私和信息安全,避免因过度依赖网络安全工具而带来的潜在风险。